CTF(Capture The Flag),中文称为夺旗赛,是网络安全领域中一种备受关注和欢迎的竞赛形式。以下是关于 CTF 竞赛的详细介绍,以及一些参赛平台和相关咨询途径:

CTF 竞赛详解

- 起源:CTF 起源于 1996 年 DEFCON 全球黑客大会,以代替之前黑客们通过互相发起真实攻击进行技术比拼的方式,发展至今已成为全球范围网络安全圈流行的竞赛形式。

- 竞赛模式:

- 解题模式(Jeopardy):这是最常见的 CTF 模式。比赛设置一系列不同类型和难度的题目,涵盖密码学、Web 安全、逆向工程等多个领域。每个题目对应一个分值,参赛队伍通过解题获取 Flag 并提交来得分,比赛结束时根据总得分排名。

- 攻防模式(Attack-Defense):参赛队伍在相互竞争的环境中进行攻击和防御,每个队伍拥有自己的服务或系统需要防守,同时要尝试攻击其他队伍的服务来获取分数,自己防守成功避免被攻击也能得分,分数实时变化,最终以总分决定胜负。

- 混合模式(Mix):结合了解题模式和攻防模式的特点,例如先通过解题获得一定的初始分数,然后进入攻防阶段,根据攻防的表现来增减分数。

- 靶场模式(Ranges):提供一个模拟的网络环境或系统作为靶场,参赛队伍需要在这个环境中发现漏洞、解决问题,并获取 Flag,重点考察选手在实际场景中的渗透测试和漏洞修复能力。

- AWD 模式(Attack With Defense):类似于攻防模式,但更强调实时性和连续性,参赛队伍在攻击其他队伍的同时,要随时应对自己系统遭受的攻击并进行防御和修复。

- 常见题型:

- 密码学(Crypto):涉及各种加密算法的分析和破解,包括对称加密、非对称加密、哈希函数等,可能需要从密文或加密过程中推导出明文、找出密钥等。

- Web 安全(Web):主要针对网站和 Web 应用程序的安全漏洞进行挖掘和利用,常见的漏洞类型有 SQL 注入、跨站脚本攻击等。

- 逆向工程(Reverse):对给定的二进制文件、可执行程序或恶意软件进行分析和反编译,目的是理解其工作原理、找出隐藏的逻辑等。

- 漏洞挖掘与利用(Pwn):专注于发现操作系统、软件或服务中的漏洞,并通过编写利用代码来获取系统的控制权,常涉及缓冲区溢出等漏洞。

- 隐写术(Steganography):研究如何将信息隐藏在图像、音频等文件中而不引起注意,参赛者需要找出隐藏的信息。

- 移动安全(Mobile):针对安卓或 iOS 移动应用进行安全分析,包括 APK 反编译、漏洞检测等方面。

- 杂项(Misc):包含一些难以归类的题目,可能涉及数据分析、编码解码等各种独特的挑战。

- 区块链安全(Blockchain):涉及区块链中的加密算法、智能合约漏洞等方面的问题。

- 取证分析(Forensics):从给定的系统镜像、网络流量等数据中提取和分析有价值的信息,以找出与安全相关的线索或证据。

参赛平台

- 国内平台:

- i 春秋(https://www.ichunqiu.com):国内综合平台,有线下决赛题目复现。

- Bugku(登录 - Bugku CTF平台):国内平台,题目以基础居多。

- XCTF 联赛(https://www.xctf.org.cn/):由清华大学蓝莲花战队发起组织,面向高校及科研院所学生、企业技术人员等,赛题难度较高。

- 看雪 CTF(CTF-KCTF竞赛平台靶场):看雪论坛举办的 CTF 比赛,题目涵盖 Windows、Android、iOS 等众多领域。

- 国外平台:

- we Chall(www.wechall.net/challs):非常入门的国外 CTF 题库,有各种类型赛题挑战。

- Pwnable.kr(http://pawnable.kr/play.php):专注于 Pwn 类题目,题量不到 100 题。

- CTFtime(CTFtime.org / All about CTF (Capture The Flag)):汇集了全球知名的 CTF 比赛、参赛团队、比赛题目等信息,可通过该网站了解国际比赛动态并报名参赛。

一、参与者群体:从学生到专业人士的广泛覆盖

CTF 竞赛的参与者具有显著的多元化特征,主要包括以下群体:

- 高校学生

这是 CTF 竞赛的核心群体。例如,吉林大学 Spirit 战队由在校本科生组成,其成员通过参与 CTF 竞赛不仅提升技术能力,还能获得奖学金加分、保研绩点等政策支持。华南师范大学等高校还专门为新生举办 CTF 赛事,鼓励跨年级、跨学院组队,甚至将参赛资格与年级挂钩,推动学生群体的广泛参与。 - 网络安全从业者

企业安全团队成员、渗透测试工程师等专业人士常通过 CTF 验证技术水平。例如,腾讯安全举办的 TCTF 赛事设置企业邀请赛,定向邀请产业互联网企业参赛,为安全从业者提供技术交流平台。此外,政府安全部门的技术人员也会参与国家级赛事,如 “网鼎杯” 等,以检验实战能力。 - 技术爱好者与自由研究者

对网络安全感兴趣的个人(如程序员、黑客技术爱好者)可通过 CTF 接触前沿技术。许多爱好者通过解题模式 CTF 积累经验,逐步从 “小白” 成长为技术专家。部分国际赛事(如 DEFCON CTF)还允许自由组队,吸引全球技术爱好者参与。

二、适合人群:技术兴趣与能力的双重匹配

CTF 竞赛适合以下类型的人群:

- 对网络安全有强烈兴趣者

无论是否具备专业背景,只要对密码学、逆向工程、漏洞挖掘等领域感兴趣,均可通过 CTF 入门。 - 具备逻辑思维与问题解决能力者

CTF 题目常需参赛者通过代码分析、协议解构等方式突破技术瓶颈。如,Web 安全类题目要求选手从复杂的代码逻辑中找出 SQL 注入等漏洞,这需要扎实的编程基础和敏锐的逻辑分析能力。 - 希望提升职业竞争力者

CTF 经验对网络安全领域的就业和升学具有直接推动作用。武汉大学国家网络安全学院的学生通过 CTF 竞赛获奖,不仅获得国家级科研项目参与机会,还能向 CNVD 等平台提交漏洞,为职业发展积累 “硬通货”。腾讯、360 等企业在招聘时,常将 CTF 经历作为筛选安全岗位候选人的重要指标。 - 团队协作与抗压能力强者

攻防模式(AWD)等高强度赛事要求团队在实时对抗中快速响应攻击并修复漏洞,这对成员的协作效率和心理承受能力提出极高要求。

- XCTF 国际联赛的线下赛常持续 24 小时以上,参赛团队需通过分工协作完成攻防任务。

三、举办单位:高校、企业与政府的多方联动

CTF 竞赛的主办方呈现 “学术 + 产业 + 政府” 协同的特点,主要包括:

- 高校与科研机构

清华大学、西安电子科技大学等高校发起的 XCTF 国际联赛,覆盖 140 个国家和地区,累计吸引 15 万名专业人员参与,成为国内最具影响力的 CTF 品牌之一。合肥工业大学、华南师范大学等高校则通过举办校级赛事,为学生提供实践平台。 - 网络安全企业

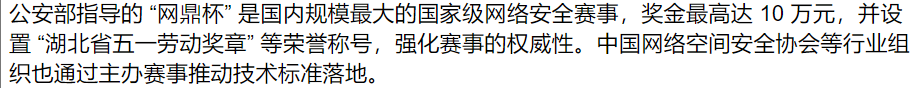

腾讯、360 等头部企业通过赛事挖掘人才。例如,TCTF 赛事由腾讯安全主办,其企业邀请赛不仅提供高额奖金,还为优胜者提供入职腾讯的绿色通道。天融信等企业还将 CTF 经验转化为靶场和教学课程,反哺高校人才培养。 - 政府与行业协会

- 国际组织与社区

DEFCON CTF、Pwn2Own 等国际赛事由全球知名安全社区发起,吸引顶尖黑客团队参与。例如,DEFCON CTF 被称为 CTF 领域的 “世界杯”,其赛题常涉及操作系统内核漏洞等尖端技术。

总结及相关资讯

CTF 竞赛以其技术深度和行业认可度,成为连接学术研究、职业发展与技术兴趣的桥梁。对于学生而言,它是升学与就业的 “加速器”;对于从业者而言,它是技术实力的 “试金石”;对于举办单位而言,它是人才选拔与技术生态构建的关键抓手。无论是追求学术突破还是职业跃迁,CTF 竞赛的价值都远超竞赛本身,成为网络安全领域不可替代的技术练兵场。

虽然 CTF 有较高的含金量,但实际价值还取决于个人的参与深度和竞赛成绩,建议结合自身情况参与。

- 比赛官网:各 CTF 比赛通常都有自己的官方网站,上面会有比赛规则、报名时间、赛程安排等详细信息,例如DEFCON CTF 官网、WCTF 官网等。

- CTF 相关社区和论坛:如看雪论坛,这里汇聚了众多网络安全爱好者,可在论坛中交流 CTF 相关技术和比赛经验,获取比赛咨询。

- 社交媒体和技术群组:可以通过加入 CTF 相关的群组,获取实时信息和交流讨论。一些大型 CTF 比赛会在官方网站或社交媒体上公布其交流群组链接。

)