一.环境准备(VBox,kali虚拟机,靶机)

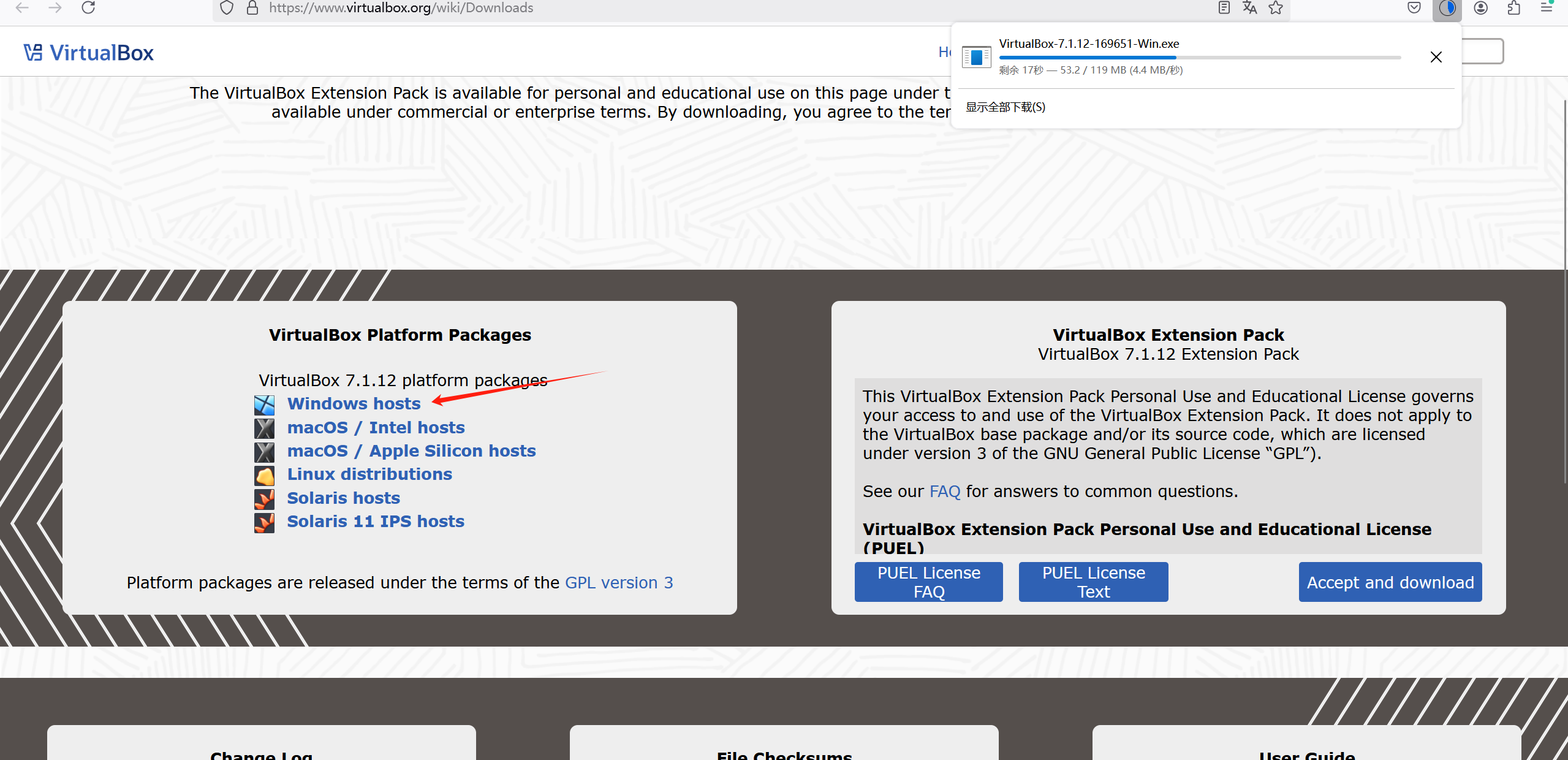

1.1Vbox下载地址:

Downloads – Oracle VirtualBox

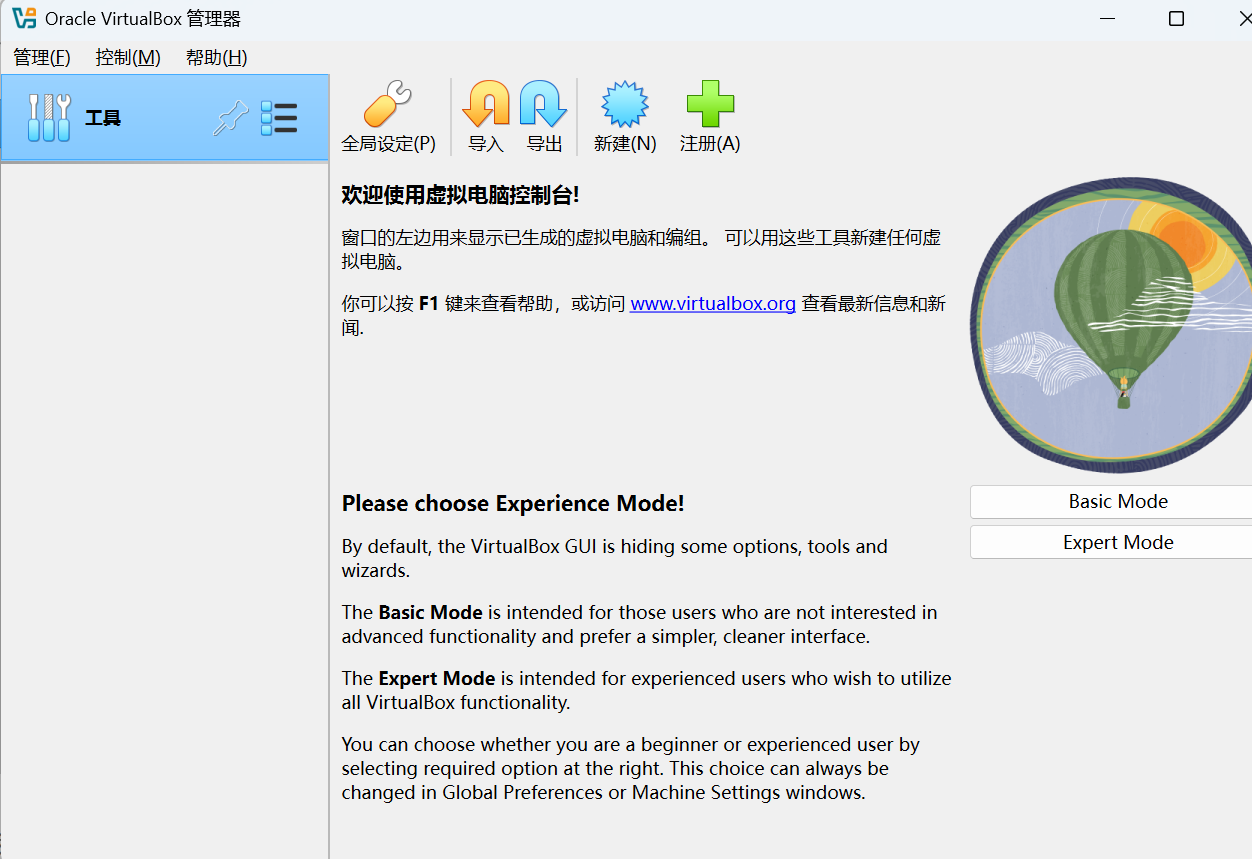

1.2将N7导入到这个虚拟机中

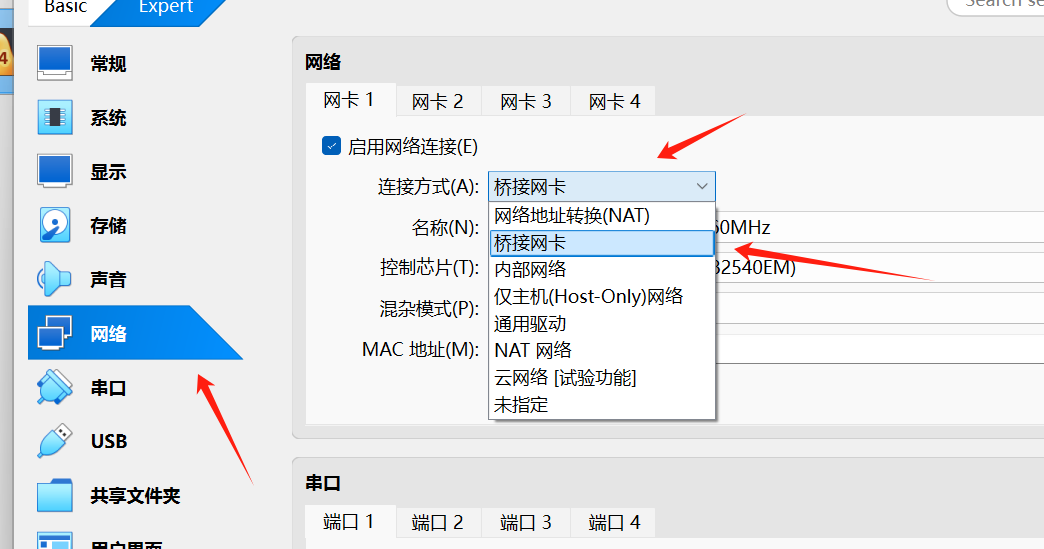

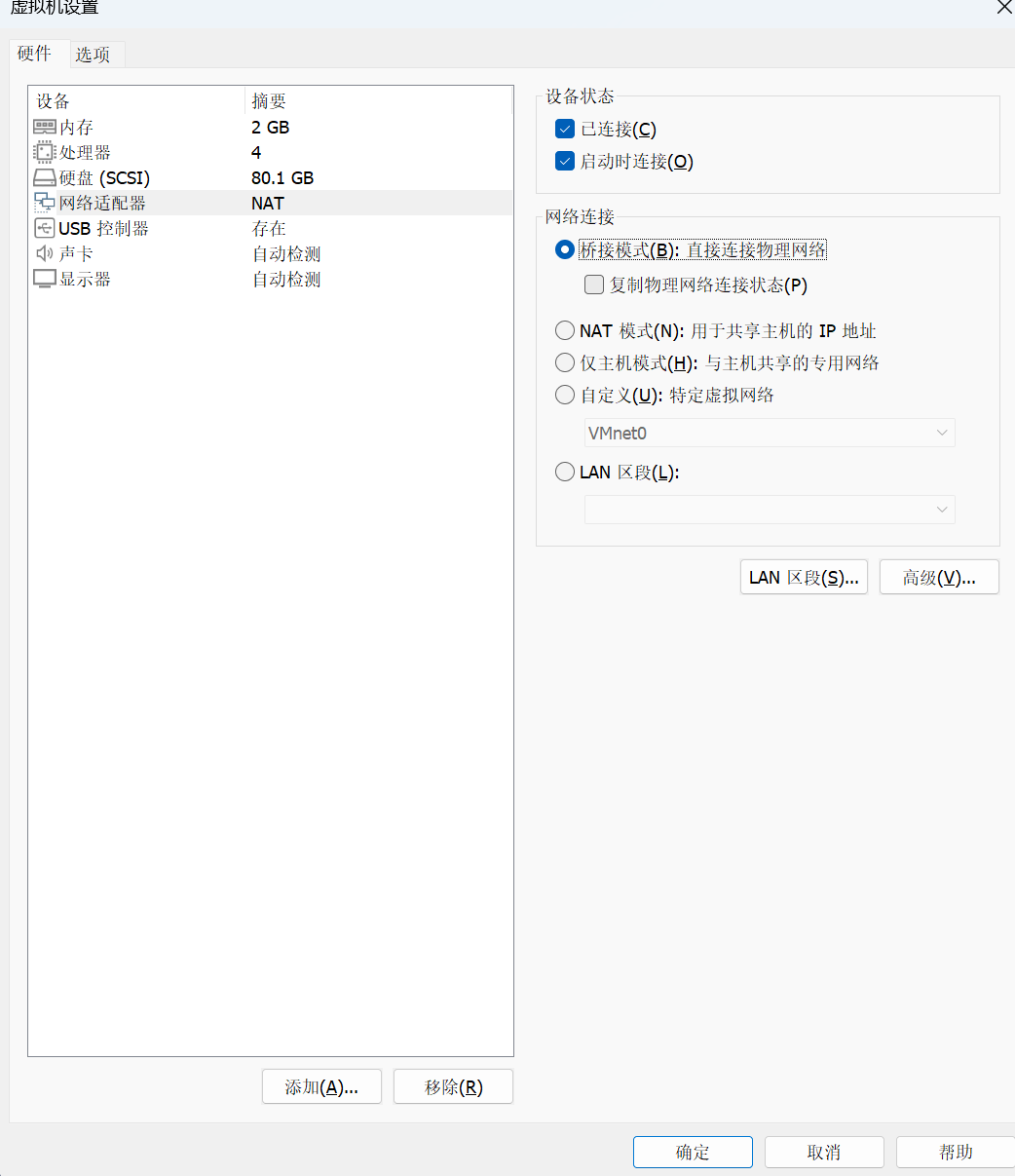

1.3将kali和Vbox都设置成桥接模式

1.3将kali和Vbox都设置成桥接模式

1.4开启靶机

若鼠标出不来可以使用组合技,Ctrl+Alt+Delete强制退出

二.信息搜集

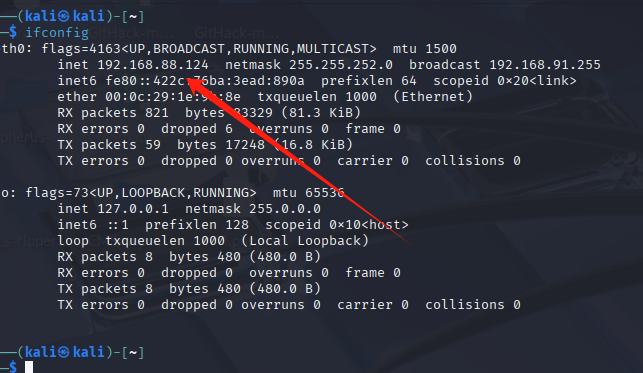

2.1ip搜集

kali自查ip :172.16.88.115

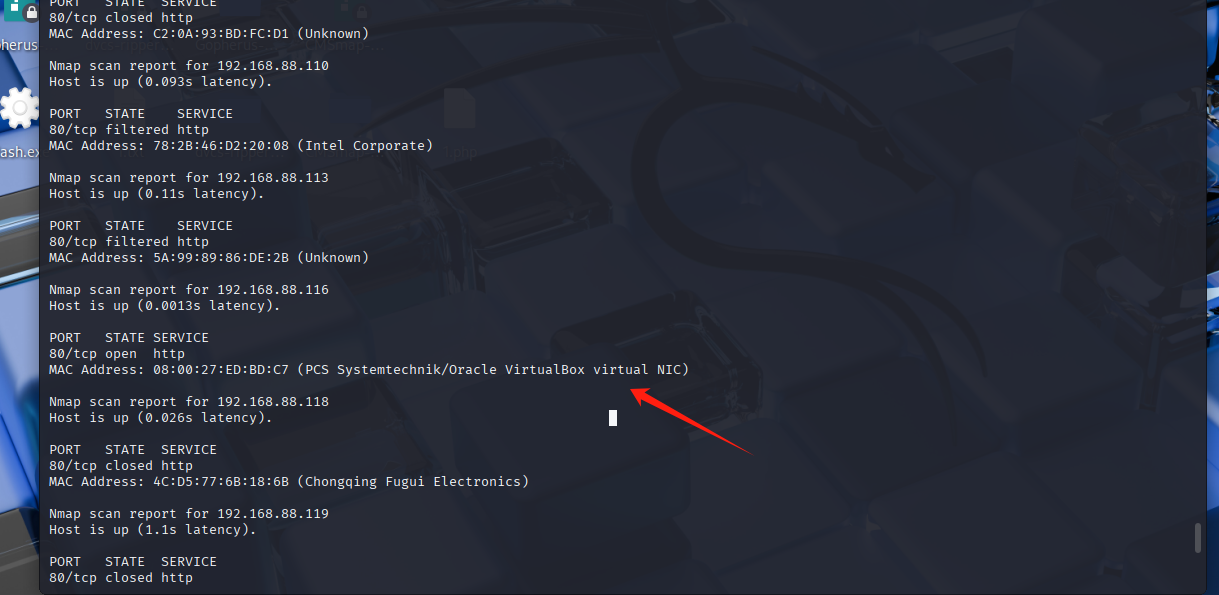

nmap扫描 同段局域网主机,寻找靶机ip:nmap -p80 192.168.88.1/24

访问192.168.88.116

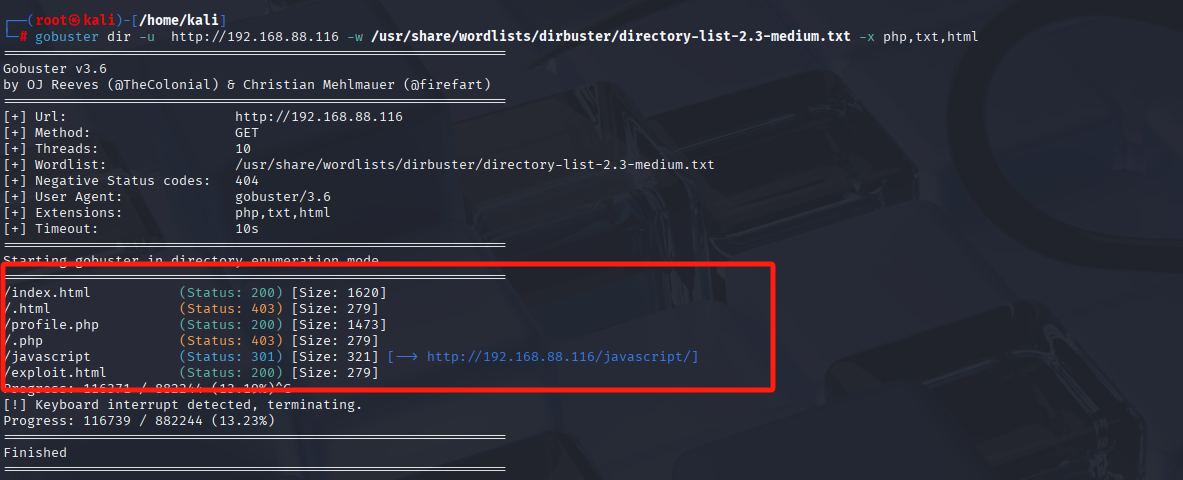

2.2kali扫描敏感目录

gobuster dir -u http://192.168.88.116 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,txt,html

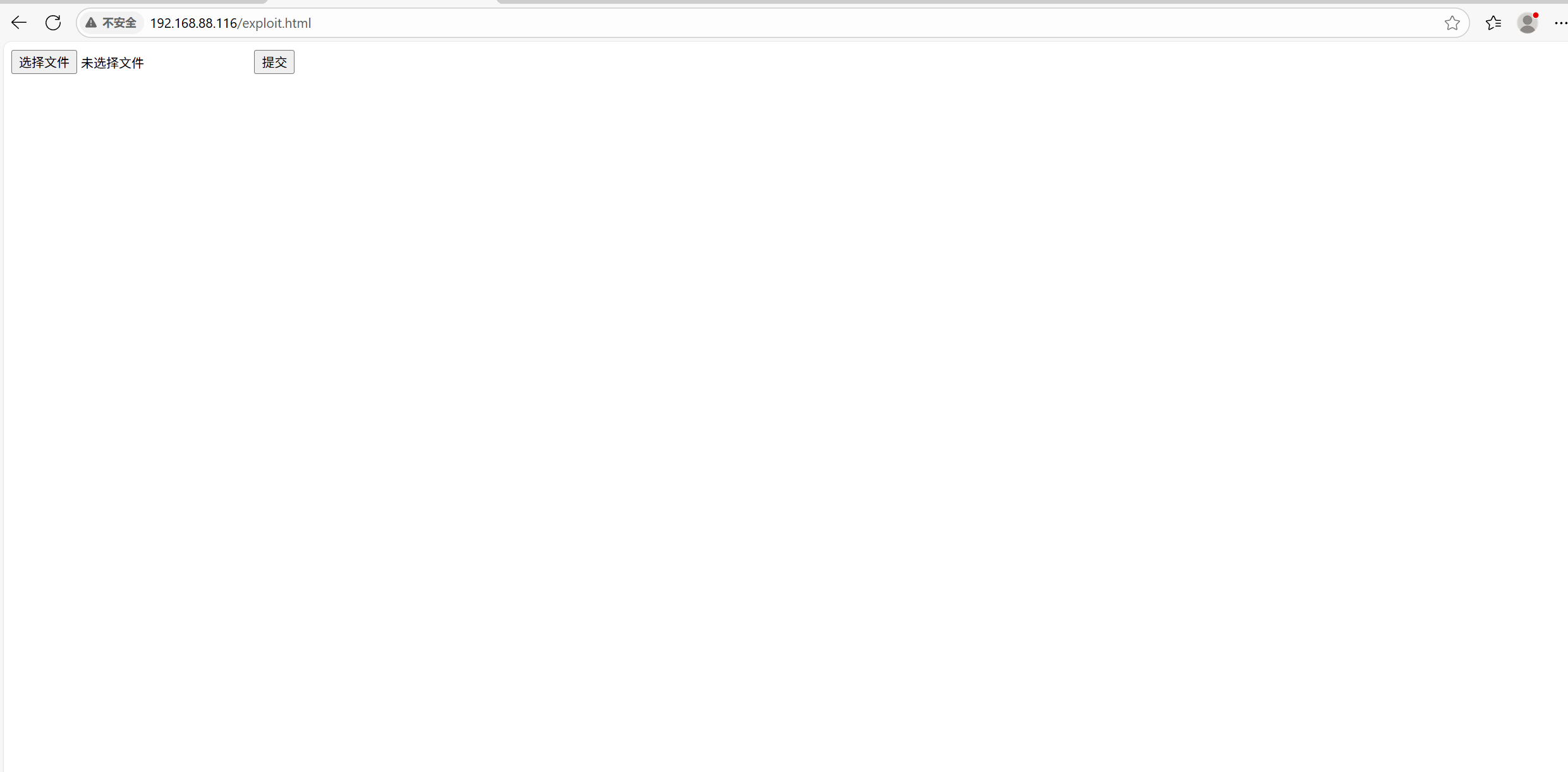

2.2.1访问扫到的目录,其中一个为/exploit.html,发现是一个提交文件的页面,/profile.php该页面此时无显示

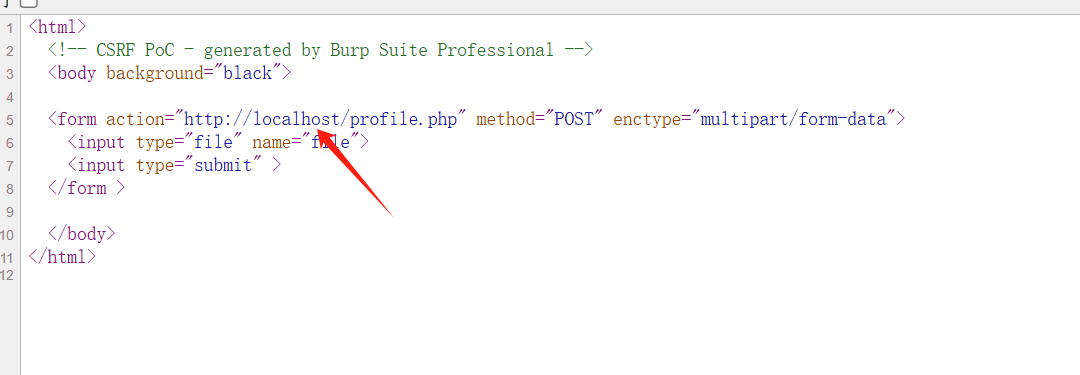

2.2.2任意上传文件,查看页面源代码

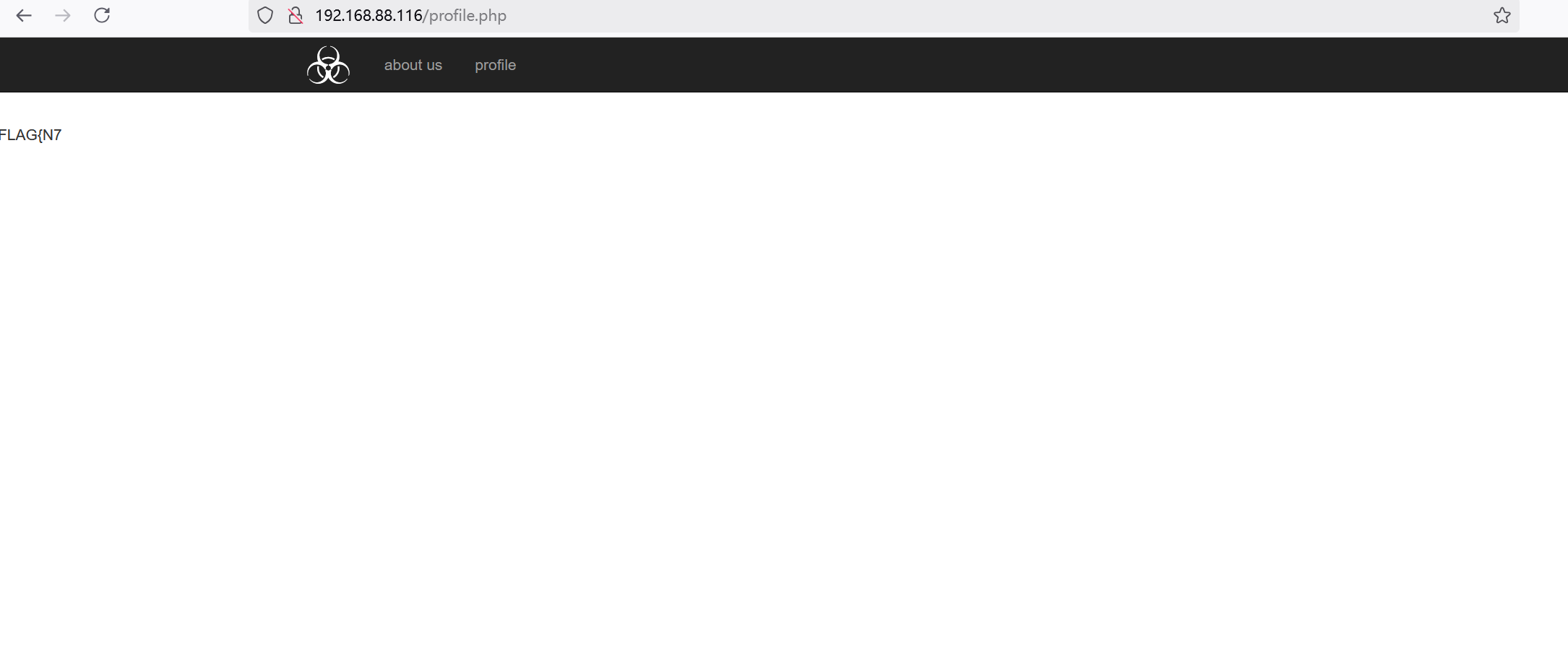

2.2.3将localhost修改为靶机ip192.168.88.116,点击提交文件,发现跳转至profile.php页面,出现部分FLAG码

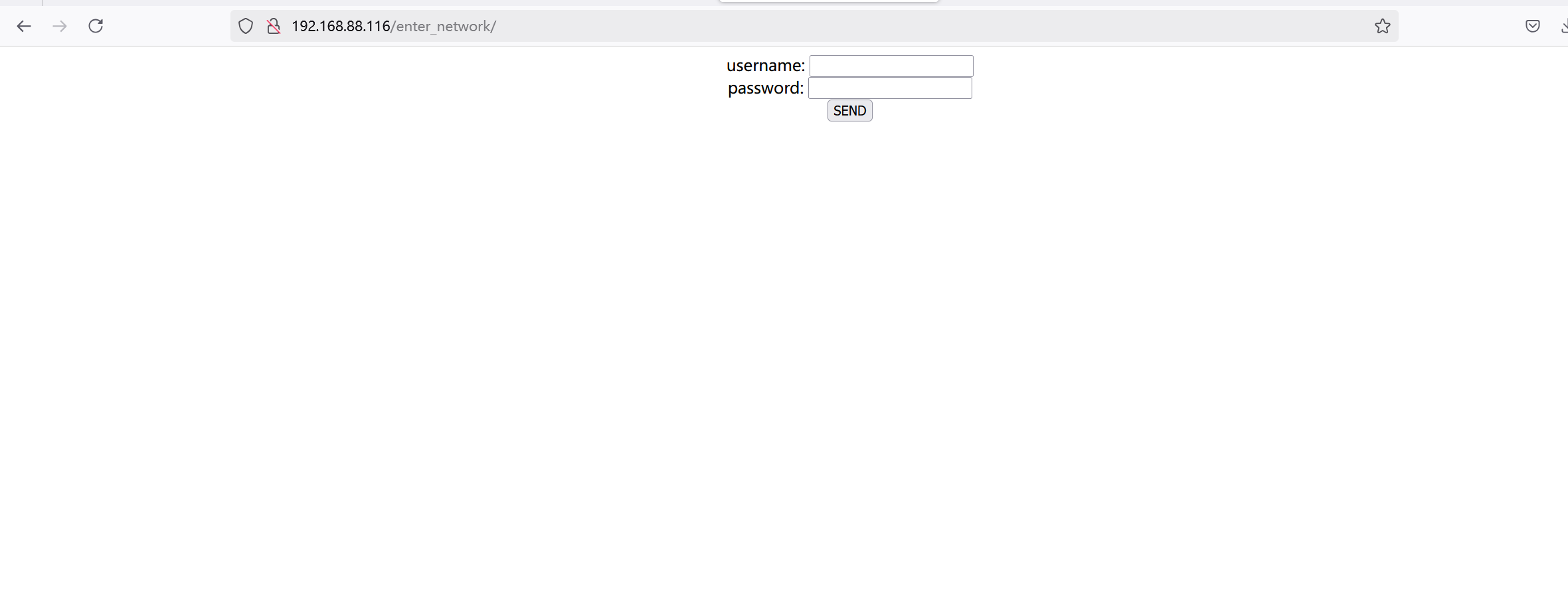

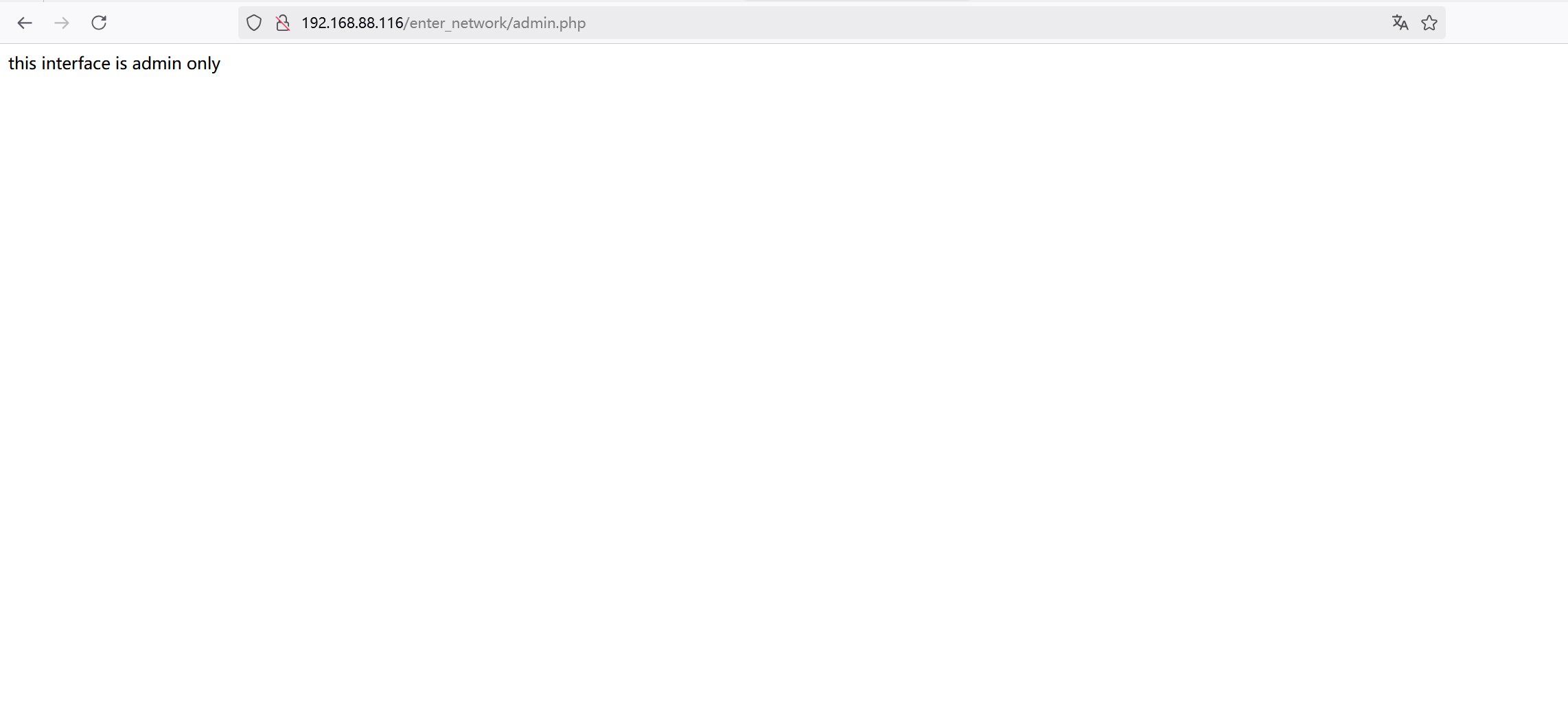

2.2.4访问enter_network ,网页竟然发现登录界面,在网址后面输入/admin.php看一下

2.2.5在登录界面,以admin用户名登录,密码任意

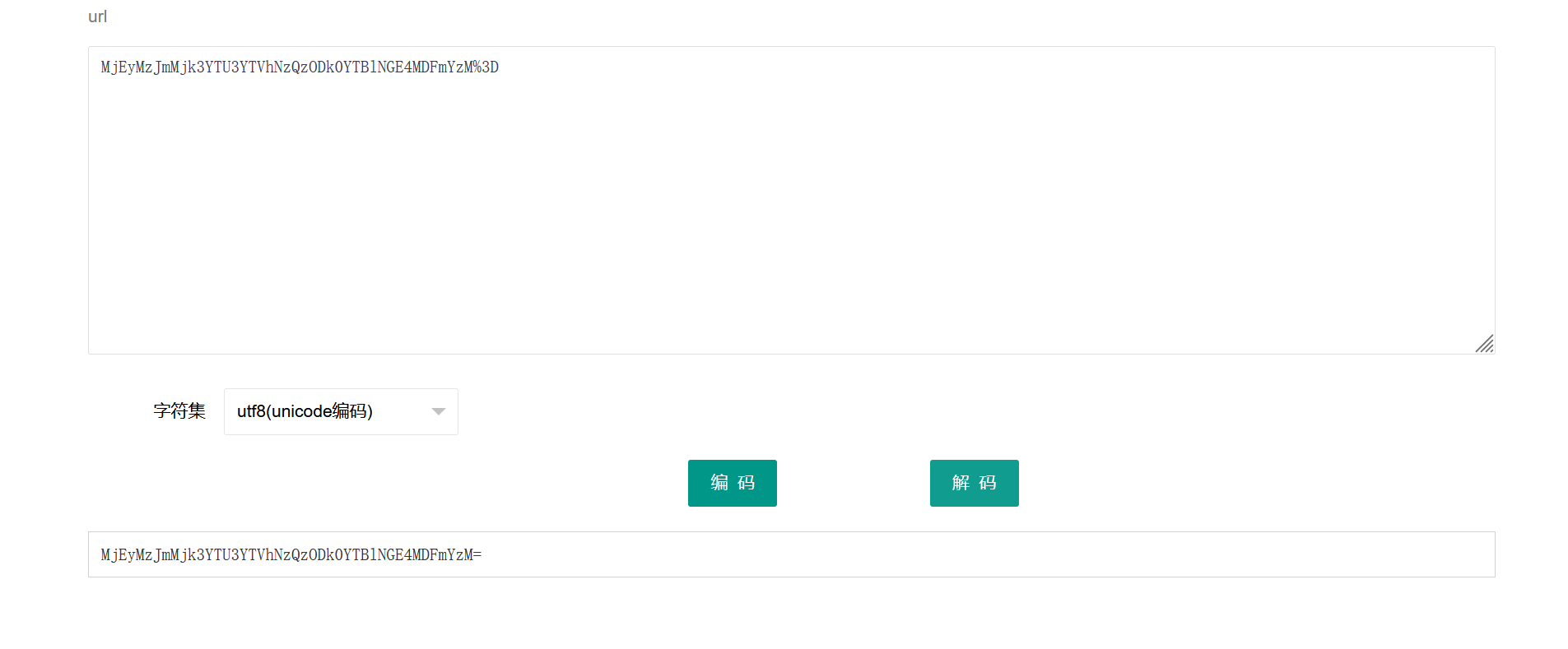

先访问 ip/enter_network ,输入:admin,密码任意,点击SEND后,页面被刷新了,BP进行抓包,再访问ip/enter_network /admin.php,BurpSuite抓包,寻找可行的值,发现admin的role值:MjEyMzJmMjk3YTU3YTVhNzQzODk0YTBlNGE4MDFmYzM%253D

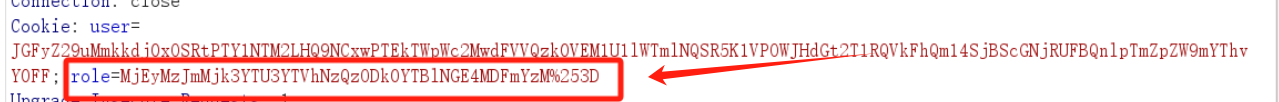

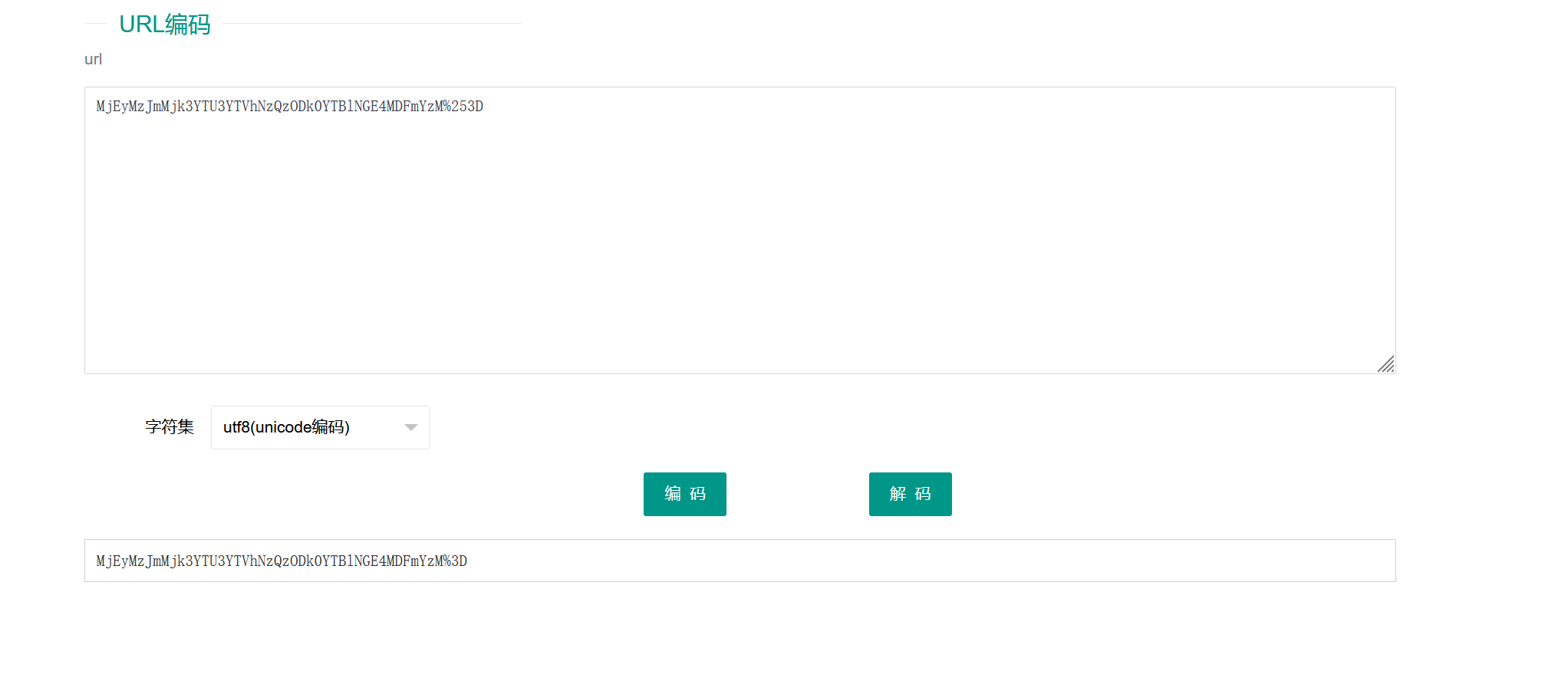

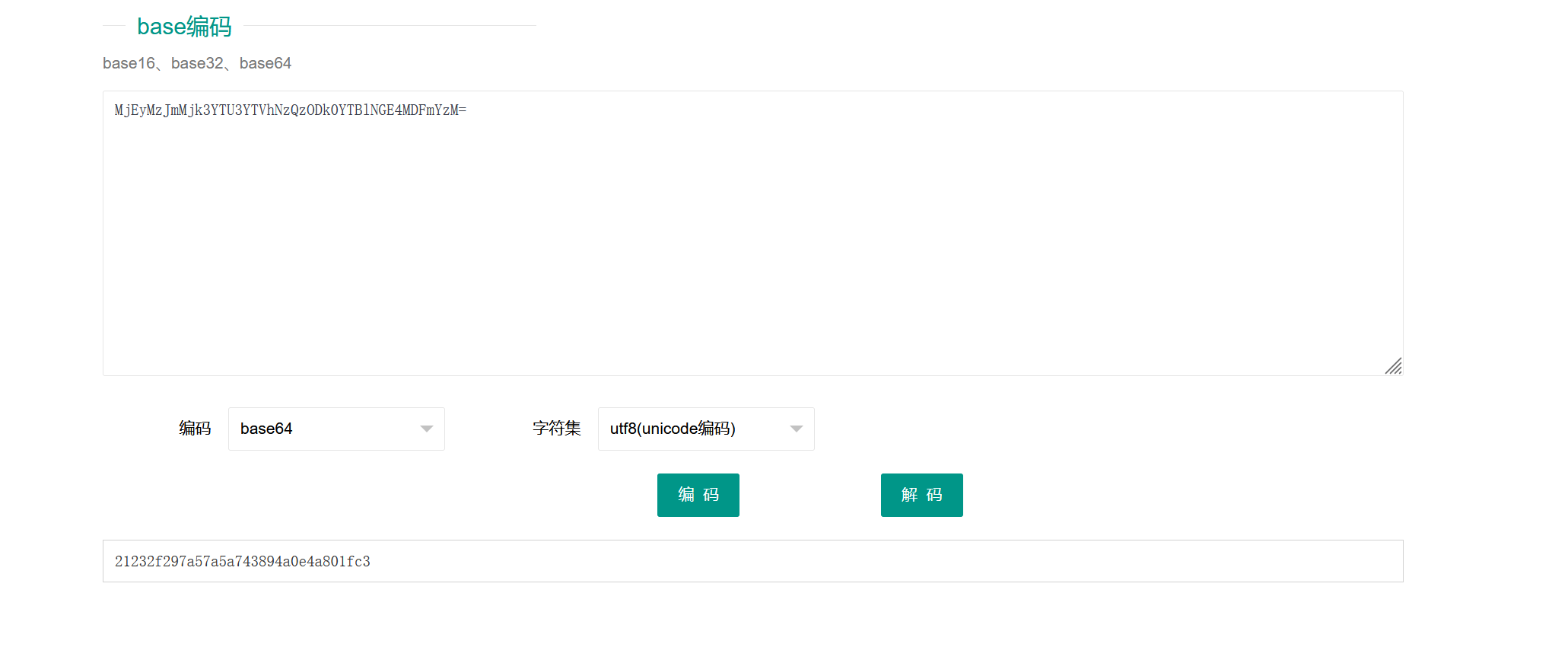

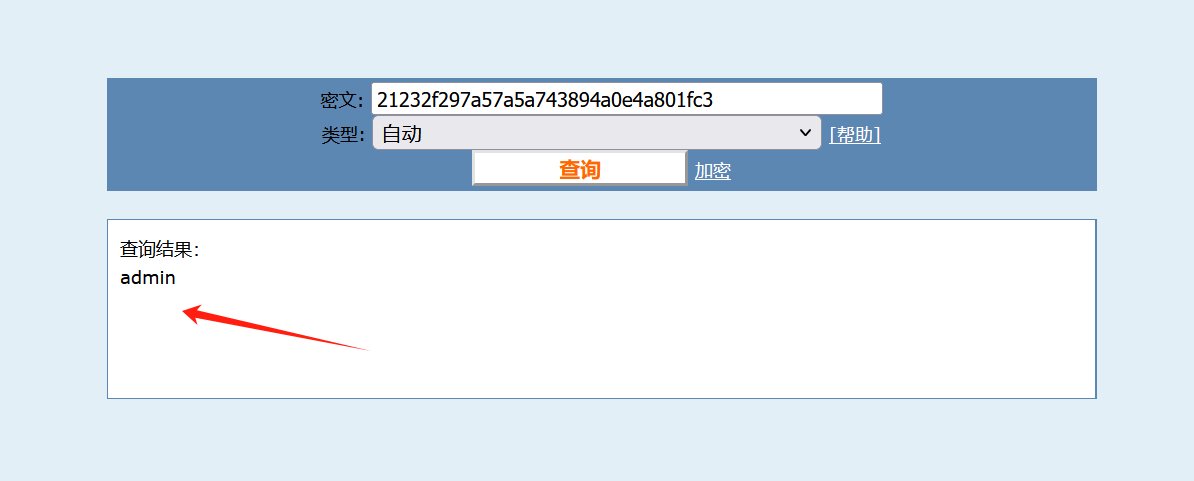

2.2.6对 role值进行两次URL解码,一次base64解码,一次md5解密

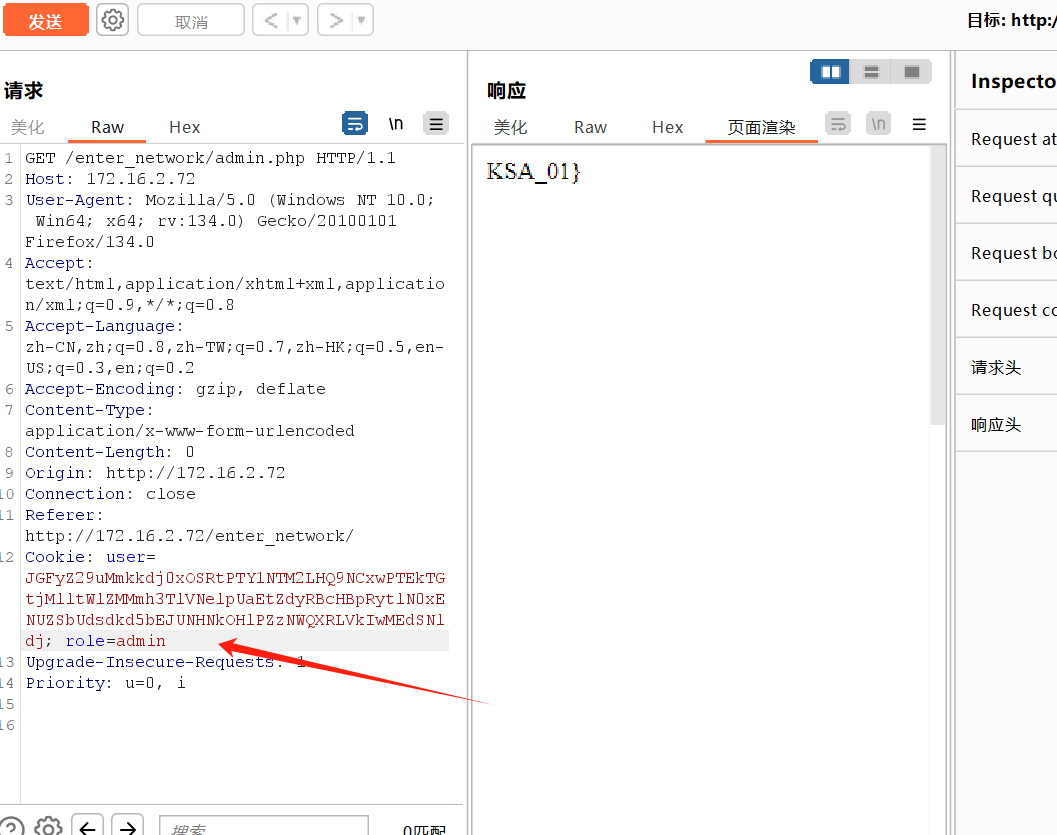

2.2.7再次访问 ip/enter_network,输入admin、任意密码,点击SEND。打开BP,再访问ip/enter_network /admin.php,把包发送到重发器,修改role值改为admin,点击发送,发现页面显示出另外一般FLAG。

三.最后结果

3.1拼接两个FLAG,得到FLAG码:FLAG{N7KSA_01}

N7靶机练习到此结束

2025.7.24 20:13

:裸金属单机和集群部署)

_VueCompinent构造函数、Vue实例对象与组件实例对象)