苹果公司已紧急发布全生态系统安全更新,修复编号为CVE-2025-43300的ImageIO框架高危零日漏洞(zero-day),该漏洞已被用于复杂的定向攻击。这是苹果在2025年修复的第七个零日漏洞,凸显iOS和macOS设备面临的威胁持续升级。美国网络安全和基础设施安全局(CISA)已将该漏洞列入已知被利用漏洞(KEV)目录,要求相关机构在2025年9月11日前完成修复,表明其对企业和个人用户均构成重大安全风险。

漏洞利用机制分析

CVE-2025-43300是苹果ImageIO框架中的越界写入漏洞,主要影响Adobe DNG(Digital Negative)文件的JPEG无损解码逻辑。漏洞源于TIFF子目录中的元数据声明与JPEG SOF3(Start of Frame 3)标记中实际组件数量之间的关键性不一致。

攻击者只需修改合法DNG文件中的两个字节即可制造危险的元数据不匹配。安全研究人员证实,通过在偏移量0x2FD00处将TIFF SubIFD中的SamplesPerPixel值从1改为2,同时在偏移量0x3E40B处将SOF3组件计数从2改为1,即可在图像处理过程中触发内存损坏。当苹果的DNG解码器处理这种畸形文件时,会根据SamplesPerPixel元数据(预期2个组件)分配内存,但实际按照SOF3组件计数(仅1个组件)处理数据,导致堆缓冲区溢出,最终实现任意代码执行。这种零点击(zero-click)攻击会在设备通过iMessage、电子邮件附件、AirDrop传输或网页内容处理恶意图像时自动触发。

攻击复杂度与实现方式

苹果公司将此次攻击定性为"极其复杂"且针对"特定个人",表明攻击者具备高级技术能力。成功利用该漏洞需要对ImageIO框架和DNG文件格式规范有深入理解,暗示攻击者拥有强大的逆向工程专业知识和资源。安全研究员b1n4r1b01发布的漏洞验证代码证实了该漏洞的可复现性,展示了内存损坏如何在苹果RawCamera.bundle组件中显现。检测工具ELEGANT BOUNCER可通过验证TIFF元数据与JPEG流参数的一致性来识别攻击尝试。

iOS漏洞历史背景

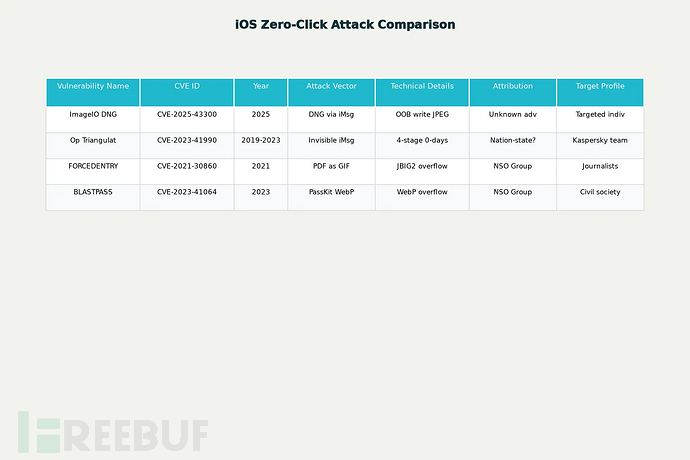

与以往具有明确商业间谍软件属性的iOS零点击漏洞不同,CVE-2025-43300的归属存在显著挑战。苹果未提供有关攻击组织或受害者的具体细节,限制了公众对威胁行为者身份和动机的了解。这与BLASTPASS和FORCEDENTRY等有明确记录的攻击活动形成鲜明对比,后者已被确认为NSO集团Pegasus间谍软件的操作。

2019-2023年的"三角测量行动"(Operation Triangulation)展示了前所未有的技术复杂性,攻击者利用苹果A12-A16处理器中未公开的硬件特性,这种对芯片架构的深入了解"即使有,也只有极少数苹果和芯片供应商之外的人"才可能具备。NSO集团的FORCEDENTRY漏洞利用则通过使用JBIG2位图操作在iOS内存中构建"虚拟计算机",创建逻辑门和计算电路来绕过苹果的BlastDoor防护,被谷歌Project Zero评价为"我们见过的最具技术复杂性的漏洞利用之一"。BLASTPASS进一步展示了零点击攻击的演变,通过PassKit附件利用WebP图像漏洞,在规避苹果安全改进的同时保持监控操作所需的无交互特性。

商业间谍软件与国家行为体关联

NSO集团已成为全球领先的商业间谍软件供应商,其Pegasus软件已在40个国家的至少60个政府机构中部署。这家以色列公司的商业模式需要获得政府批准才能出口,因为Pegasus在以色列法律中被归类为武器。这种监管框架创造了一个受控市场,NSO选择性地向授权政府客户提供高级监控能力。

近期法律发展对NSO的运营产生重大影响,美国联邦法院在一起WhatsApp诉讼中裁定该公司违反《计算机欺诈和滥用法》。这是商业间谍软件公司首次在美国法院被追究责任,可能为未来针对监控技术供应商的诉讼开创先例。Pegasus平台已从2016年需要用户交互(基于点击的漏洞利用)发展到2020年具备复杂的零点击能力。该间谍软件可实现全面设备入侵,收集消息、通话、照片、位置数据以及实时麦克风/摄像头访问权限。

安全防护建议

企业和个人用户必须优先为所有苹果设备安装iOS 18.6.2、iPadOS 18.6.2及相应macOS版本的更新补丁。鉴于该漏洞已被确认活跃利用,修补紧迫性远超常规补丁管理周期,特别是对新闻、社会活动和政府领域的高风险用户而言。

苹果的"锁定模式"(Lockdown Mode)可提供针对复杂零点击攻击的额外防护,尽管会显著限制设备功能。对于面临高威胁级别的用户,启用此功能可在牺牲用户体验的前提下增强安全性。面对商业间谍软件和国家行为体的持续威胁,需要采取超越传统漏洞管理的自适应防御策略。企业应实施针对图像处理异常的增强监控,部署高级终端检测与响应(EDR)解决方案,并维护专注于移动设备漏洞利用的最新威胁情报源。

鉴于零点击攻击的隐蔽特性,主动威胁搜寻变得至关重要。安全团队需要分析设备行为模式、网络通信和系统完整性指标,以便在传统安全工具检测到恶意活动之前发现入侵迹象。CVE-2025-43300体现了移动设备威胁的持续演变,复杂攻击者利用技术漏洞实现持久监控能力。该漏洞的技术复杂性及其与商业间谍软件和国家网络行动的广泛联系,凸显了构建全面移动安全战略的重要性,这种战略需要同时应对技术漏洞和操作威胁模型。

)

与主备(High Availability)架构深度对比)

![[特殊字符] 如何在自己的仓库开发,同时保持同步原作者更新(超详细教程)](http://pic.xiahunao.cn/[特殊字符] 如何在自己的仓库开发,同时保持同步原作者更新(超详细教程))

工具调用)

)

)

】)

并发数量修改)