一项快速发展的恶意广告活动最初通过 Meta 的广告网络针对 Windows 用户,现已将其范围扩展到 Android 设备,推广伪装成合法交易应用程序的 Brokewell 恶意软件的高级版本。

Bitdefender Labs 警告称,此次移动攻击活动目前已在全球范围内展开,并构成了迄今为止最严重的 Android 恶意软件威胁之一。

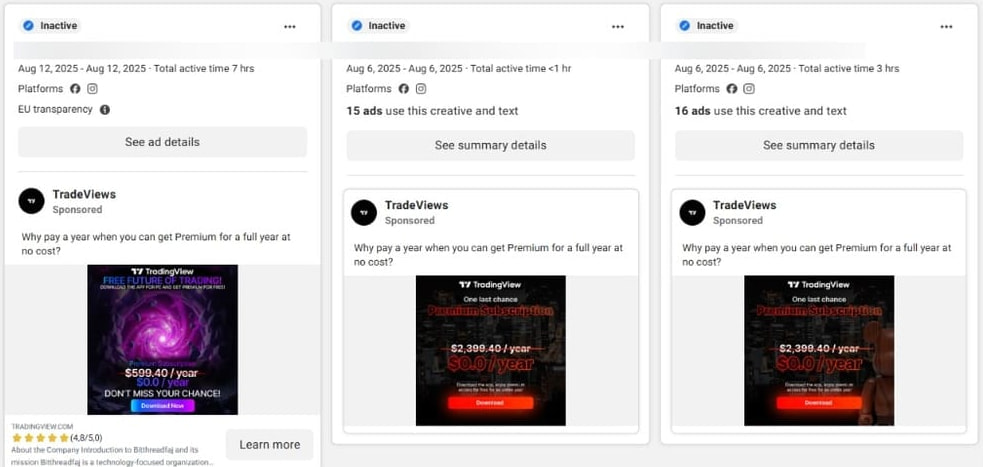

自2025年7月22日以来,Bitdefender已识别出超过75条针对Android用户的恶意Facebook广告,据报道,这些广告在欧盟各地的曝光次数已达数万次。这些恶意广告模仿了TradingView的官方品牌,在某些情况下,甚至将其与特定文化背景的图像(例如Labubu卡通)相结合,以最大限度地吸引用户。

使用 Labubu 品牌来增加参与度的欺骗性广告

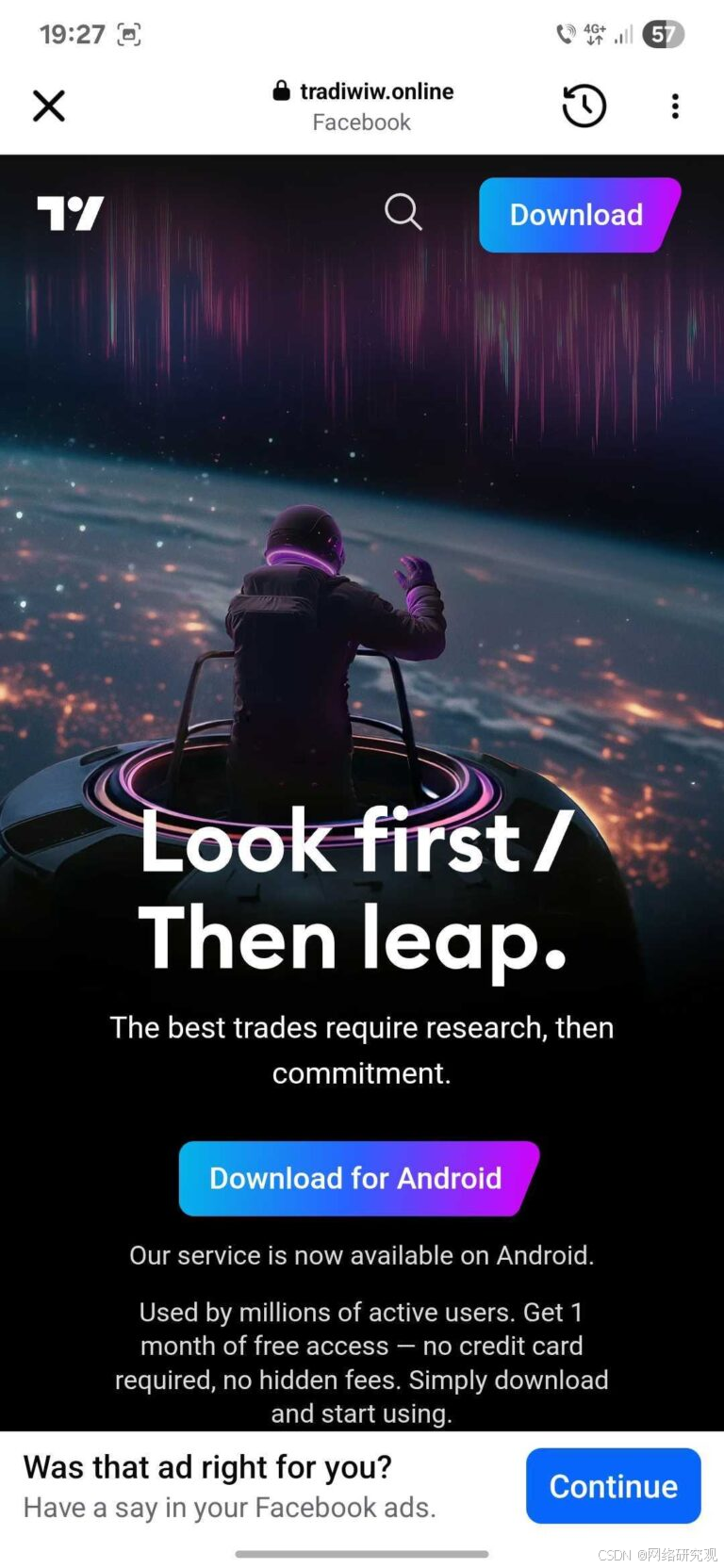

点击这些广告的安卓用户会被重定向到 new-tw-view[.]online 的钓鱼页面,该页面与真正的 TradingView 网站非常相似。受害者会从该页面被诱骗从 tradiwiw[.]online/tw-update.apk 下载恶意 APK 文件。下载的 APK 文件会充当植入程序,安装辅助负载,并用虚假的更新提示掩盖其活动。

模仿真实 TradingView 门户的恶意网站

该恶意软件会请求侵入性权限,包括辅助功能服务,并在 YouTube 等热门应用上叠加欺骗性信息,以窃取用户输入。它甚至会提示输入设备锁屏 PIN 码,从而实现进一步的控制和未经授权的访问。

Brokewell间谍软件

此次投放的恶意软件是Brokewell

的全新增强版,Brokewell 是一款功能齐全的 Android 间谍软件和远程访问木马 (RAT)。它旨在通过 Tor 和 WebSockets 进行金融盗窃、设备监控以及命令与控制通信。一旦获得必要的权限,Brokewell 可以:

- 窃取加密货币(BTC、ETH、USDT)、IBAN 和钱包地址

- 拦截短信,包括 2FA 和银行短信

- 从 Google Authenticator 和电子邮件收件箱(Gmail、Outlook、Yahoo)抓取数据

- 录制音频和视频、截取屏幕截图并传输摄像头信号

- 记录击键和剪贴板内容

- 覆盖虚假登录屏幕以窃取凭证

- 控制设备操作,例如发送短信、拨打电话或卸载应用程序

它通过使用两个本机库和通过反射加载的加密 .dex 有效负载来实现这一点,这使得检测和逆向工程变得更加困难。

Meta 的作用

此次攻击活动利用了 Meta 的 Facebook 广告基础设施,恶意攻击者利用该基础设施以数十种语言进行欺诈性推广。此前针对 Windows 用户的攻击活动曾冒充币安、Bitget、Metatrader、OKX 等品牌,甚至冒充唐纳德·特朗普等公众人物。

Bitdefender 的分析显示,这些恶意广告针对特定区域受众,采用本地化语言、热门金融品牌和特定文化背景的图像,从而提高了成功率并逃避了怀疑。

Facebook Bitdefender上的恶意广告样本

此次攻击活动的 Android 分支目标范围较为狭窄,TradingView 是迄今为止唯一被冒充的品牌。但考虑到攻击者过去的行为和惯常的攻击策略,预计攻击目标会更加广泛。

Facebook 平台运营商 Meta 尚未就这些广告如何绕过其内部审核系统发表评论。其广告网络持续被滥用于恶意软件传播,引发了人们对该平台安全控制的严重担忧。

Bitdefender 建议用户避免从 Google Play 之外的平台侧载 APK,并在看到“免费高级版”广告时保持警惕。在下载任何内容之前,请务必验证 URL,确保您位于官方项目域名下;在安装过程中,请留意高风险权限请求,例如无障碍服务请求。

:Android安全架构深度剖析 - 从内核到应用的全栈防护)

】系统工程与信息系统基础上:系统工程基础概念)

![[p2p-Magnet] 队列与处理器 | DHT路由表](http://pic.xiahunao.cn/[p2p-Magnet] 队列与处理器 | DHT路由表)

))