如果使用A用户的权限去操作B用户的数据,A的权限小于B的权限,如果能够成功操作,则称之为越权操作。 越权漏洞形成的原因是后台使用了 不合理的权限校验规则导致的。

水平越权

当我们以Lucy账号登录,查询个人信息时,会有一个url,他是以get方式提交,我们把user改成kobe,会出现kobe的信息。

http://127.0.0.1:1000/pikachu/vul/overpermission/op1/op1_mem.php?username=kobe&submit=%E7%82%B9%E5%87%BB%E6%9F%A5%E7%9C%8B%E4%B8%AA%E4%BA%BA%E4%BF%A1%E6%81%AF垂直越权

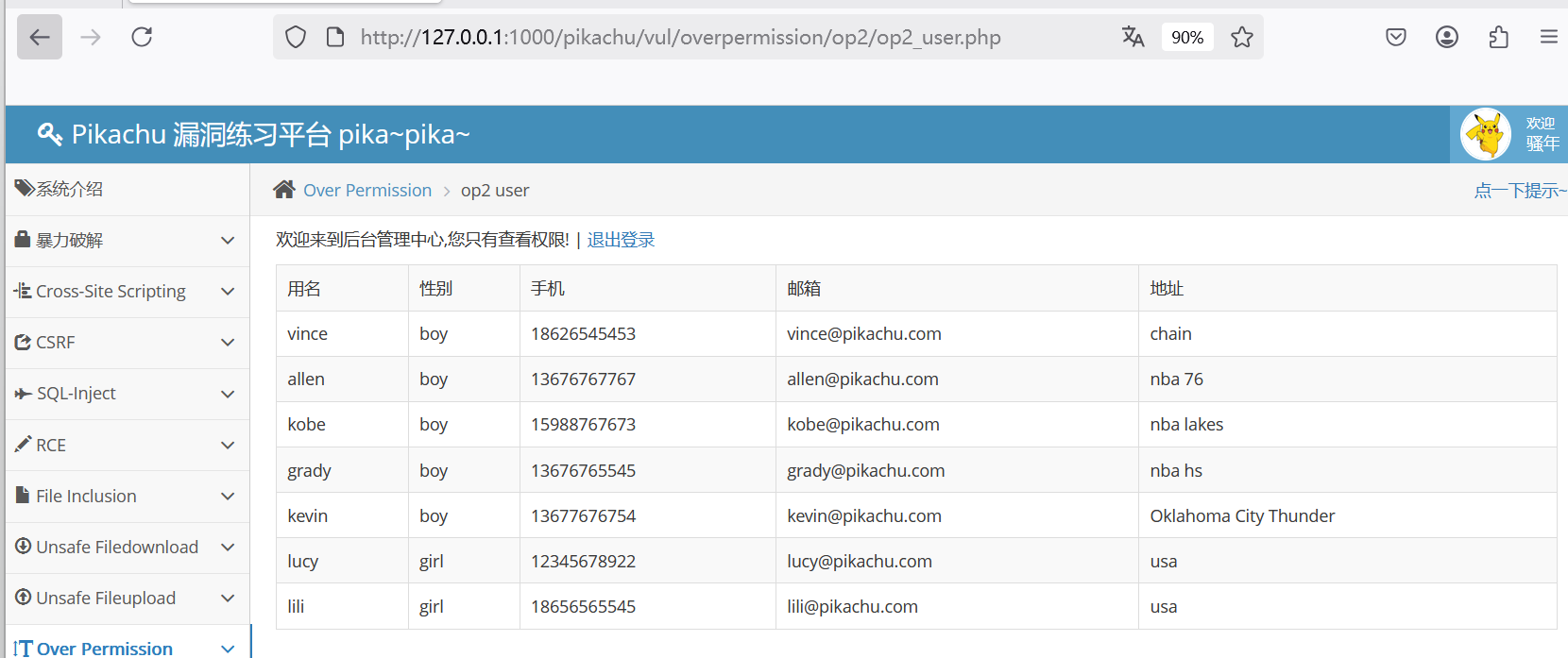

关于这道题,要么获取对应的数据包,或者这题其实可以更改php文件,改成管理员的p2_admin_edit.php,这样子就有权限了。

,简单尝试一下。)

)

)

)