组织概况与作案手法

近期网络安全领域出现了一个高度组织化的犯罪集团UTG-Q-1000,该组织通过利用中国国家育儿补贴政策实施大规模金融诈骗和数据窃取活动。这个结构严密的犯罪网络下设多个专业部门,包括财务组、新闻与色情组、设计与制造组以及黑市交易组。

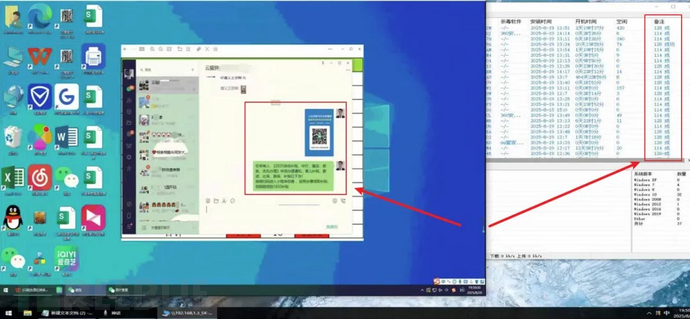

财务组专门针对企业和机构的财务人员及管理人员,通过伪装成税务审计、电子收据和补贴公告等合法财务通信的高欺骗性钓鱼攻击实施犯罪。2024年12月,奇安信威胁情报中心研究人员发现,该组织利用国家育儿补贴政策(每名儿童每年3600元)为诱饵,在一夜之间建立了大量钓鱼网站,批量分发恶意二维码,并制作逼真的补贴申请页面来窃取受害者的个人信息、银行卡资料和身份验证凭证。

技术架构与规避机制

UTG-Q-1000组织采用极为复杂的技术规避手段来绕过安全控制并维持攻击持续性。他们的钓鱼页面实质上是复杂的加载器,能够动态创建iframe容器来托管实际恶意内容。在加载目标钓鱼界面之前,系统会发起伪装成图片资源请求的fetch请求。

核心欺骗机制采用Base64编码结合XOR加密(密钥为"YourSecretKey123!@#"),将恶意URL隐藏在看似合法的图片数据中。攻击代码会在返回的图片文件中搜索特定签名(0x21FE)来定位加密数据段,随后执行解密过程恢复目标URL,并将其无缝集成到受害者的浏览体验中。

async function loadContent() {var arrayBuffer = await_r.arrayBuffer();var bytes = new Uint8Array(arrayBuffer);for(var i=0;i<bytes.length-1;i++){if(bytes[i]===0x21 && bytes[i+1]===0xFE) {var slice = bytes.slice(i+3,l+3+l);var text = new TextDecoder().decode(slice);var url = atob(text);var decrypted = xorDecrypt(url, 'YourSecretKey123!@#');}}

}

这种多层混淆策略有效规避了传统安全解决方案基于URL的风险控制机制和静态特征扫描。该组织还通过复杂的心跳机制实时监控受害者,每秒向位于https://bmppc.cn/heartbeat.php的命令控制服务器报告在线状态,同时跟踪用户交互以优化欺诈操作。

组织运作与影响评估

该组织采用会员制运作模式,为每个威胁参与者分配唯一标识符以跟踪其钓鱼攻击成功率。分析显示,成员"ylxuqxmz"已成功实施113次钓鱼攻击,该组织在37个被入侵系统(主要为Windows 10设备)上维护着详细的受害者统计数据。

UTG-Q-1000组织代表了网络犯罪复杂性的范式转变,将先进技术能力与心理操纵相结合,利用公众对政府福利计划的信任实施犯罪,这凸显了提高网络安全意识和建立强大检测机制的迫切需求。

全面指南:PIL高级图像处理-分割与颜色空间转换)

![WeakAuras Lua Script ICC (BarneyICC) Simplified Chinese [Mini]](http://pic.xiahunao.cn/WeakAuras Lua Script ICC (BarneyICC) Simplified Chinese [Mini])

:快照创建与多节点存储问题解决)

:详细介绍)

)