数据是企业的生命线,而安全则是这条生命线的保护神。今天我们就来聊聊如何为企业数据的一生一世构建一套坚不可摧的安全防护体系。

📚 文章目录

- 为什么需要数据生命周期安全架构

- 数据生命周期全景图

- 安全架构设计的核心原则

- 各阶段安全防护策略

- 整体安全架构方案

- 实施路线图与建议

- 总结与展望

1. 为什么需要数据生命周期安全架构

想象一下,如果把企业数据比作一个人的一生,从出生、成长、工作到退休,每个阶段都有不同的风险和挑战。数据也是如此,从产生、存储、使用到销毁,每个环节都可能成为安全的薄弱点。

传统安全架构的痛点:

- 📌 孤岛式防护:各系统各自为政,缺乏统一的安全策略

- 📌 静态防护思维:只关注数据存储安全,忽视流转过程

- 📌 合规被动响应:等到检查时才发现安全漏洞

- 📌 成本居高不下:重复建设,资源浪费严重

因此,我们需要一套覆盖数据全生命周期的安全架构,让数据在每个阶段都能得到恰当的保护。

2. 数据生命周期全景图

首先,我们来看看数据的"人生轨迹":

每个阶段都有其特定的安全需求和风险点,需要针对性的防护措施。

3. 安全架构设计的核心原则

设计一套好的数据安全架构,就像建造一座坚固的城堡,需要遵循一些基本原则:

3.1 纵深防御原则

不要把鸡蛋放在一个篮子里,多层防护才能确保万无一失。

3.2 最小权限原则

给每个用户和系统分配刚好够用的权限,多一分都是浪费,少一分则影响效率。

3.3 零信任架构

"信任但验证"已经过时,现在是"永不信任,始终验证"的时代。

3.4 数据分类分级

不是所有数据都生而平等,重要数据需要VIP待遇。

4. 各阶段安全防护策略

4.1 数据产生与收集阶段

这是数据的"婴儿期",需要格外小心呵护:

关键安全措施:

- 🔐 数据源认证:确保数据来源可信

- 🔐 传输加密:数据在路上不裸奔

- 🔐 完整性校验:防止数据被篡改

- 🔐 敏感信息识别:第一时间识别重要数据

4.2 数据存储阶段

数据的"成年期",需要一个安全的家:

核心防护点:

- 🛡️ 静态加密:数据躺着也要穿好"防护服"

- 🛡️ 访问控制:不是谁都能进数据库的门

- 🛡️ 备份保护:备份也要加密,防止后门泄露

- 🛡️ 数据库审计:记录每一次数据访问

4.3 数据处理与使用阶段

数据的"工作期",最活跃也最危险:

重点关注:

- ⚡ 动态脱敏:敏感信息要打码

- ⚡ 权限控制:角色权限要精确

- ⚡ 操作审计:谁动了我的数据要清楚

- ⚡ 数据血缘:追踪数据的来龙去脉

4.4 数据共享阶段

数据的"社交期",需要社交礼仪:

4.5 数据归档与销毁阶段

数据的"退休期",也要善始善终:

关键要点:

- 🗂️ 归档策略:冷热数据分离存储

- 🗂️ 访问限制:归档数据访问更严格

- 🗂️ 安全销毁:确保数据彻底删除

- 🗂️ 合规记录:销毁过程要有据可查

5. 整体安全架构方案

现在让我们把所有pieces拼起来,看看完整的安全架构长什么样:

5.1 技术架构组件

核心组件清单:

| 组件类别 | 具体组件 | 主要功能 |

|---|---|---|

| 认证授权 | 统一身份认证、RBAC权限管理 | 确保合法身份访问 |

| 数据加密 | 透明加密、密钥管理、国密算法 | 保护数据机密性 |

| 监控审计 | 数据库审计、文件监控、API审计 | 记录数据访问轨迹 |

| 数据防泄露 | DLP系统、数据水印、行为分析 | 防止数据外泄 |

| 脱敏保护 | 静态脱敏、动态脱敏、格式保持 | 保护敏感信息 |

5.2 安全防护矩阵

6. 实施路线图与建议

6.1 分阶段实施策略

第一阶段:基础安全(0-6个月)

- ✅ 建立数据分类分级标准

- ✅ 部署基础的身份认证和访问控制

- ✅ 实施核心数据库的审计监控

- ✅ 建立数据备份和恢复机制

第二阶段:深度防护(6-12个月)

- ✅ 部署数据加密和脱敏系统

- ✅ 建立数据防泄露体系

- ✅ 完善监控告警机制

- ✅ 制定应急响应预案

第三阶段:智能安全(12-18个月)

- ✅ 引入AI驱动的异常检测

- ✅ 建立自动化安全运营中心

- ✅ 完善数据血缘和影响分析

- ✅ 持续优化安全策略

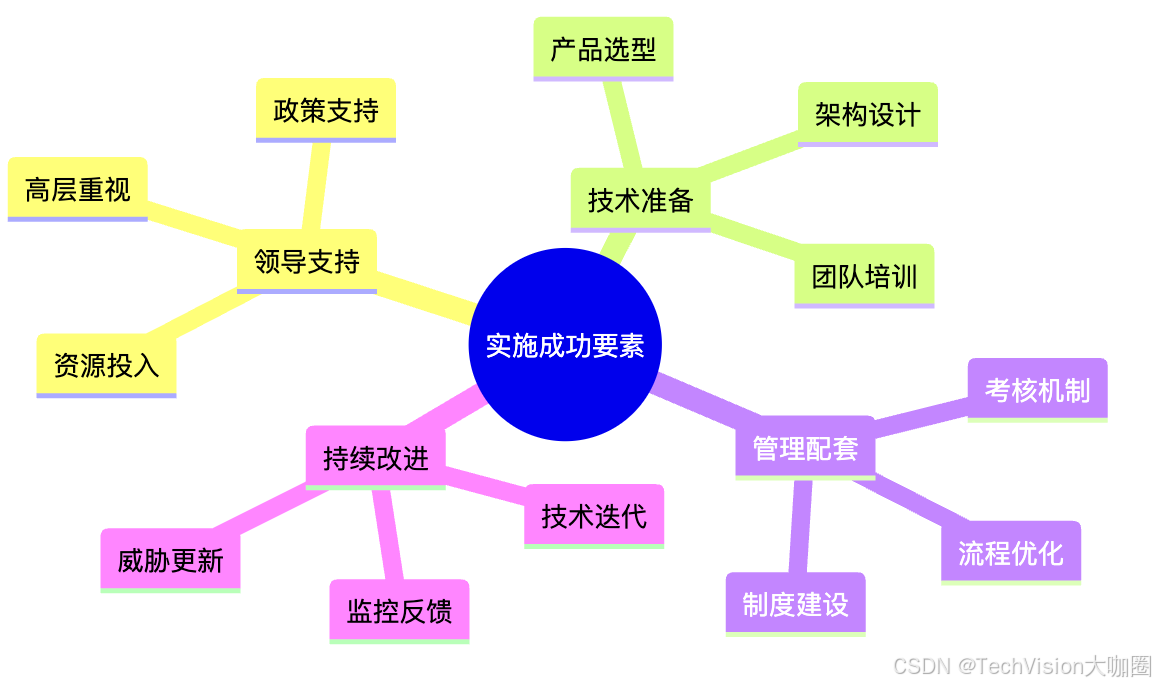

6.2 实施关键成功因素

6.3 常见坑点与避坑指南

🚧 坑点一:重技术轻管理

- ❌ 只买产品不建制度

- ✅ 技术和管理并重,制度先行

🚧 坑点二:一刀切式部署

- ❌ 所有数据同等防护

- ✅ 根据数据重要性分级防护

🚧 坑点三:忽视用户体验

- ❌ 安全措施过于复杂

- ✅ 在安全和易用性间找平衡

🚧 坑点四:缺乏持续运营

- ❌ 部署完就万事大吉

- ✅ 建立持续的安全运营体系

7. 总结与展望

核心要点回顾

构建企业数据生命周期安全架构,需要做到:

- 全生命周期覆盖:从数据诞生到消亡,每个环节都要有安全防护

- 分层分级防护:根据数据重要性和威胁级别,采用差异化防护策略

- 技管并重:技术手段和管理制度缺一不可

- 持续迭代优化:安全不是一次性工程,需要持续改进

未来发展趋势

随着技术发展,数据安全架构也在不断演进:

- 🔮 AI驱动安全:机器学习帮助识别异常行为

- 🔮 隐私计算:在保护隐私的前提下实现数据价值

- 🔮 零信任进化:从网络零信任向数据零信任发展

- 🔮 合规自动化:自动化合规检查和报告生成

最后的话

数据安全不是一蹴而就的事情,需要我们以匠人精神,精雕细琢每一个环节。记住,最好的安全架构不是最复杂的,而是最适合企业实际情况的。

愿每一家企业的数据都能在安全的护航下,创造更大的价值!💪

关键词: 企业数据生命周期安全架构设计、数据安全、生命周期管理、安全架构、数据防护

📢 声明: 本文内容仅供参考,具体实施时请结合企业实际情况进行调整。如有疑问,欢迎交流讨论!

)

![[QOI] qoi_desc | qoi_encode | qoi_decode](http://pic.xiahunao.cn/[QOI] qoi_desc | qoi_encode | qoi_decode)

)

-全新槽功能螺纹功能,减少繁琐操作)